正文内容 评论(0)

微软今天发布安全公告(KB2458511),声称正在调查一个新的已经被曝光的IE漏洞,该漏洞会引发远程代码执行,并且波及当前所有操作系统上的所有IE版本,不过IE9 Beta并不受此漏洞影响。

微软指出,这个安全漏洞是由于IE浏览器中的一个非法的标记参考引起的。在某种情况下,在一个对象被删除之后仍然可以访问这个非法的标记参考。在一个特别策划的攻击中,黑客试图访问一个释放的对象,造成IE浏览器允许远程执行代码。

根据微软的检测,当前已经有黑客利用此漏洞攻击用户。微软正在开发安全补丁,不过在补丁未发布之前,建议IE用户采取以下措施:

— 采用用户定义的CSS(层叠样式表单)覆盖网站CSS风格;

— 应用增强的缓解体验工具;

— 启用IE7的数据执行保护功能;

— 以纯文本格式阅读邮件;

— 把互联网和本地内部网安全区设置为“高”,在这些区域封锁ActiveX控件和Active脚本。

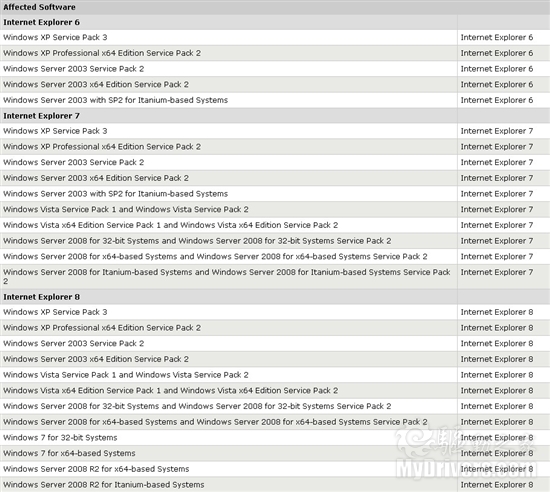

此次曝光的安全漏洞所影响的IE版本为:Windows XP SP3、Windows Server 2003 SP2上的IE6;Windows XP SP3、Windows Server 2003 SP2、Vista、Windows Server 2008上的IE7;XP SP3、Windows Server 2003 SP2、Vista、Windows Server 2008、Windows 7、Windows Server 2008 R2上的IE8。

本文收录在

#快讯

- 热门文章

- 换一波

- 好物推荐

- 换一波

- 关注我们

-

微博:快科技官方

快科技官方微博 -

今日头条:快科技

带来硬件软件、手机数码最快资讯! -

抖音:kkjcn

科技快讯、手机开箱、产品体验、应用推荐...